华为账号其他方式登录获取用户风险等级

场景介绍

应用已使用华为账号关联登录场景下,开展商户补贴、优惠券发放等商业营销活动时获取华为账号风险等级,有效识别“薅羊毛”风险,保护营销资源合理使用,降低业务安全问题给营销方带来的损失,为相关活动保驾护航。以下对Account Kit提供的获取用户风险等级能力进行介绍,如果需要同时获取风险等级和手机号还可参考场景化控件获取手机号和风险等级Button进行实现。

约束与限制

- 获取用户风险等级scope仅支持与openid、phone、profile组合使用,接口支持的全量scopes见scope列表。

- 获取风险等级能力支持Phone、Tablet、PC/2in1设备。并且从5.1.0(18)版本开始,新增支持Wearable设备;从5.1.1(19)版本开始,新增支持TV设备。

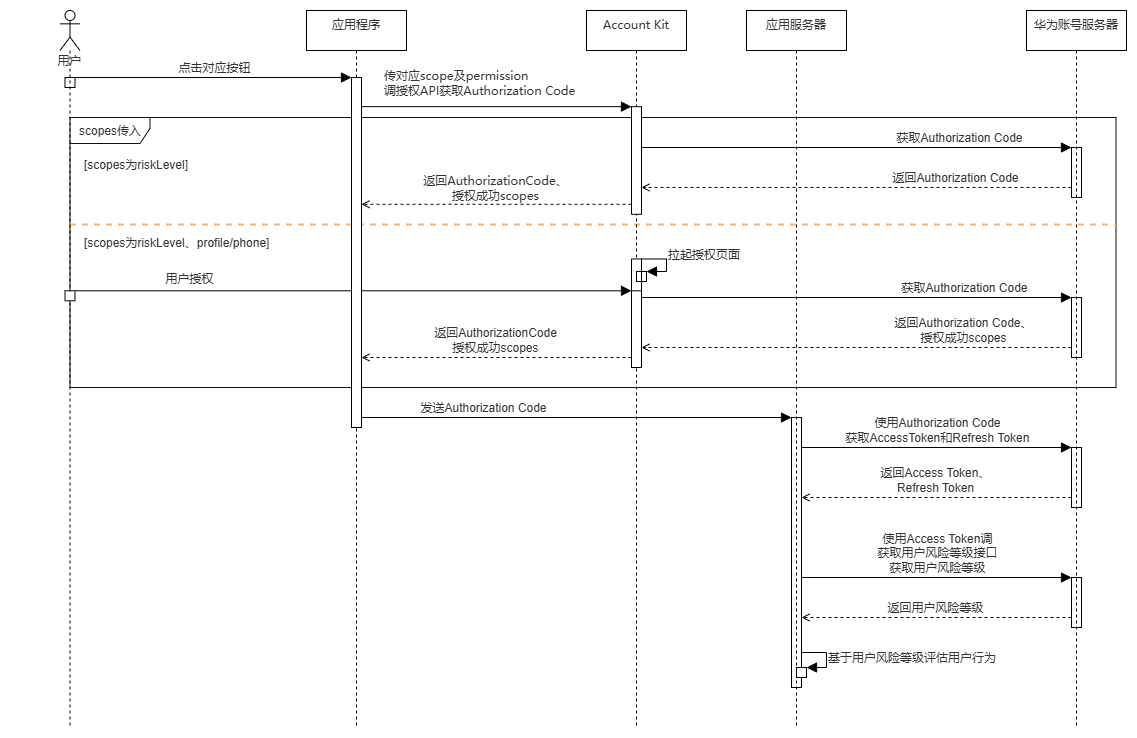

业务流程

流程说明:

-

应用通过传对应scope和permission调用授权API,如果已授权则直接返回临时登录凭证Authorization Code,如果未授权:

- scopes传入riskLevel,则授权API直接返回Authorization Code。

- scopes传入riskLevel、profile/phone,则拉起授权页,用户点击允许后授权API返回Authorization Code。

-

将Authorization Code传给应用服务端,使用Client ID、Client Secret、Authorization Code从华为账号服务器中获取Access Token,再使用Access Token请求获取用户的风险等级。

接口说明

获取用户风险等级关键接口如下表所示,具体API说明详见API参考。

| 接口名 | 描述 |

|---|---|

| createAuthorizationWithHuaweiIDRequest(): AuthorizationWithHuaweiIDRequest | 获取授权接口,通过AuthorizationWithHuaweiIDRequest传入风险等级的scope:riskLevel及Authorization Code的permission:serviceauthcode,即可在授权结果中获取到Authorization Code。 |

| constructor(context?: common.Context) | 创建授权请求Controller。 |

| executeRequest(request: AuthenticationRequest): Promise<AuthenticationResponse> | 通过Promise方式执行授权操作。可从AuthenticationResponse的子类AuthorizationWithHuaweiIDResponse中解析AuthorizationWithHuaweiIDCredential,其中包含authorizedScopes,可确认风险等级是否授权成功。具体解析方法请参考客户端开发的示例代码。 |

开发前提

-

在进行代码开发前,请确保已按照“开发准备”章节中的指导完成配置签名和指纹、配置Client ID。

-

应用在使用获取风险等级能力之前,需要完成对应的scope权限申请。

scope权限申请审批未完成或未通过,将报错1001502014 应用未申请scopes或permissions权限。当前可通过发送邮件至accountkit@huawei.com进行申请。

请提供如下信息进行申请,我们会在1-2个工作日内回复申请结果,请您留意邮箱消息。

邮件主题:【获取风险等级】权限申请

邮件正文:(请在正文中描述下具体希望申请的权限)

企业名称:***

应用名称:***

应用包名:com.***.***

APP ID:1****12

Client ID:1****14

背景介绍: (请提供应用简单介绍,便于快速了解)

使用场景:(请提供相关使用场景的文字描述、交互流程图或参考交互视频等,可提供类似应用的使用场景进行说明)

使用该权限的必要性: (请提供应用需要该权限和信息的必要性)

客户端开发

-

导入authentication模块及相关公共模块。

import { authentication } from '@kit.AccountKit';import { hilog } from '@kit.PerformanceAnalysisKit';import { util } from '@kit.ArkTS';import { BusinessError } from '@kit.BasicServicesKit'; -

创建授权请求并设置参数。

// 创建授权请求,并设置参数const authRequest = new authentication.HuaweiIDProvider().createAuthorizationWithHuaweiIDRequest();// 获取风险等级需要传如下scopeauthRequest.scopes = ['riskLevel'];// 获取authorizationCode需传如下permissionauthRequest.permissions = ['serviceauthcode'];// 用户是否需要登录授权,该值为true且用户未登录或未授权时,会拉起用户登录或授权页面authRequest.forceAuthorization = true;// 用于防跨站点请求伪造authRequest.state = util.generateRandomUUID(); -

调用AuthenticationController对象的executeRequest方法执行授权请求,并处理授权结果,从授权结果中解析出authorizedScopes和Authorization Code。

// 执行授权请求try {// 此示例为代码片段,实际需在自定义组件实例中使用,并传入有效的Context上下文对象const controller = new authentication.AuthenticationController(this.getUIContext().getHostContext());controller.executeRequest(authRequest).then((data) => {const authorizationWithHuaweiIDResponse = data as authentication.AuthorizationWithHuaweiIDResponse;const state = authorizationWithHuaweiIDResponse.state;if (state && authRequest.state !== state) {hilog.error(0x0000, 'testTag', `Failed to authorize. The state is different, response state: ${state}`);return;}hilog.info(0x0000, 'testTag', 'Succeeded in authentication.');let riskLevelAuthorized: boolean = false;const authorizationWithHuaweiIDCredential = authorizationWithHuaweiIDResponse?.data;const authorizedScopes = authorizationWithHuaweiIDCredential?.authorizedScopes;// 判断授权成功scopes中是否包含riskLevelif (authorizedScopes?.includes("riskLevel")) {riskLevelAuthorized = true;}const authorizationCode = authorizationWithHuaweiIDCredential?.authorizationCode;// 开发者处理riskLevelAuthorized, authorizationCode}).catch((err: BusinessError) => {dealAllError(err);});} catch (error) {dealAllError(error);}// 错误处理function dealAllError(error: BusinessError): void {hilog.error(0x0000, 'testTag', `Failed to obtain userInfo. Code: ${error.code}, message: ${error.message}`);// 在应用获取用户风险等级场景下,涉及UI交互时,建议按照如下错误码指导提示用户if (error.code === ErrorCode.ERROR_CODE_LOGIN_OUT) {// 用户未登录华为账号,请登录华为账号并重试} else if (error.code === ErrorCode.ERROR_CODE_NETWORK_ERROR) {// 网络异常,请检查当前网络状态并重试} else if (error.code === ErrorCode.ERROR_CODE_USER_CANCEL) {// 用户取消授权} else if (error.code === ErrorCode.ERROR_CODE_SYSTEM_SERVICE) {// 系统服务异常,请稍后重试} else if (error.code === ErrorCode.ERROR_CODE_REQUEST_REFUSE) {// 重复请求,应用无需处理} else {// 获取用户信息失败,请稍后重试}}export enum ErrorCode {// 账号未登录ERROR_CODE_LOGIN_OUT = 1001502001,// 网络错误ERROR_CODE_NETWORK_ERROR = 1001502005,// 用户取消授权ERROR_CODE_USER_CANCEL = 1001502012,// 系统服务异常ERROR_CODE_SYSTEM_SERVICE = 12300001,// 重复请求ERROR_CODE_REQUEST_REFUSE = 1001500002}

服务端开发

-

应用服务端使用Client ID、Client Secret、Authorization Code调用获取用户级凭证接口向华为账号服务器请求获取Access Token、Refresh Token。

-

使用Access Token调用获取用户风险等级接口获取用户的风险等级。

Access Token过期处理

由于Access Token的有效期仅为60分钟,当Access Token失效或者即将失效时(可通过REST API错误码判断),可以使用Refresh Token(有效期180天)通过刷新用户级凭证接口向华为账号服务器请求获取新的Access Token。

- 当Access Token失效时,若应用不使用Refresh Token向华为账号服务器请求获取新的Access Token,账号的授权信息将会失效,导致使用Access Token的功能都会失败。

- 当Access Token非正常失效(如修改密码、退出账号、删除设备)时,应用可重新登录授权获取Authorization Code,向华为账号服务器请求获取新的Access Token。

Refresh Token过期处理

由于Refresh Token的有效期为180天,当Refresh Token失效后(可通过REST API错误码判断),应用服务端需要通知客户端,重新调用授权接口,请求用户重新授权。

-

应用服务端基于风险等级判别用户风险程度,决定是否需要对用户进行额外验证或拦截用户行为。